ANUNCIE AQUI

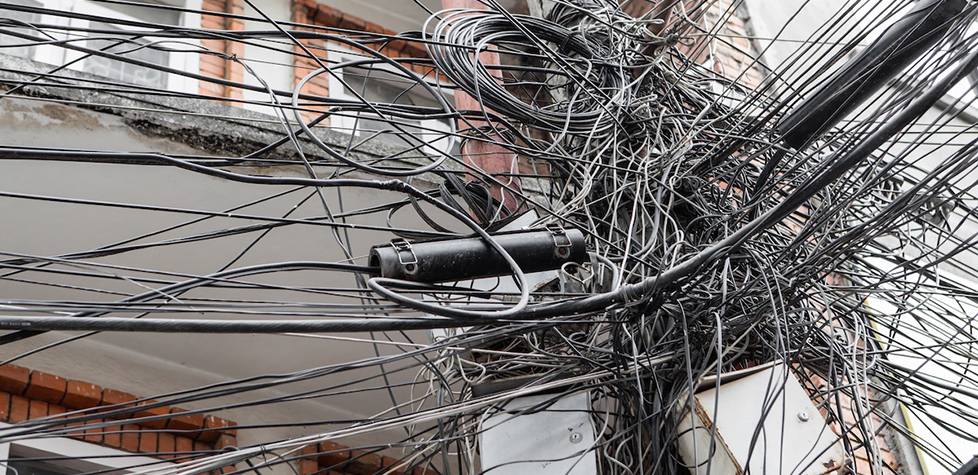

Uma campanha de ataques conduzida por uma botnet de grande escala está visando serviços Remote Desktop Protocol (RDP) nos Estados Unidos, utilizando mais de 100 mil endereços IP. Iniciada em 8 de outubro, a ofensiva é atribuída a uma botnet distribuída por múltiplos países, conforme análise dos endereços envolvidos.

Leia também

Quadrilha enriquece com deepfakes de famosos em golpe ‘pague só o frete’

Under aumenta a proteção dos dados da IA Corporativa

O RDP é um protocolo de rede usado para conexão e controle remoto de sistemas Windows, comumente utilizado por administradores, equipes de suporte e profissionais em trabalho remoto. Os criminosos utilizam técnicas como varredura de portas, tentativas de força bruta e exploração de vulnerabilidades para comprometer esses serviços.

De acordo com pesquisadores da plataforma GreyNoise, a botnet emprega dois métodos principais de ataque: sondagens em RD Web Access para inferir usuários válidos baseando-se em diferenças no tempo de resposta e enumeração de contas por meio da análise do comportamento do servidor durante o fluxo de autenticação no cliente web do RDP.

A atividade maliciosa foi detectada inicialmente após um aumento no tráfego vindo do Brasil, logo seguido por tráfego semelhante de regiões como Argentina, Irã, China, México, Rússia, África do Sul e Equador. A lista completa de países afetados pela botnet ultrapassa cem.

Como medida de defesa, administradores de sistemas devem bloquear os endereços IP usados nos ataques e revisar logs em busca de sondagens suspeitas ao RDP. Recomenda-se ainda não expor o serviço de desktop remoto à internet, além de implementar redes privadas virtuais (VPN) e autenticação multifator.

.png) há 6 meses

102

há 6 meses

102

Portuguese (BR) ·

Portuguese (BR) ·